A transformação digital ampliou operações, conectou ambientes e acelerou o uso de nuvem, SaaS e trabalho remoto.

O ganho de eficiência foi real.

A exposição ao risco também.

Sistemas críticos deixaram o perímetro tradicional.

Identidades passaram a ser o principal ponto de acesso.

Ambientes tornaram-se distribuídos, híbridos e altamente dinâmicos.

Nesse cenário, incidentes de segurança deixaram de ser eventos pontuais.

Eles não seguem horário comercial.

Não avisam antes de agir.

Raramente começam de forma explícita.

Na maioria dos casos, quando o impacto se torna visível, o problema já está em andamento há dias ou semanas.

É nesse ponto que a segurança deixa de ser iniciativa isolada e passa a exigir operação contínua.

O SOC – Centro de Operações de Segurança surge exatamente para atender essa necessidade:

visibilidade permanente, detecção precoce e resposta estruturada a incidentes, mesmo quando a empresa não pode parar.

Introdução: por que a segurança deixou de ser evento e virou operação contínua

A transformação digital ampliou operações, conectou ambientes e acelerou o uso de nuvem, SaaS e trabalho remoto.

O ganho de eficiência foi real.

A exposição ao risco também.

Sistemas críticos deixaram o perímetro tradicional.

Identidades passaram a ser o principal ponto de acesso.

Ambientes tornaram-se distribuídos, híbridos e altamente dinâmicos.

Nesse cenário, incidentes de segurança deixaram de ser eventos pontuais.

Eles não seguem horário comercial.

Não avisam antes de agir.

Raramente começam de forma explícita.

Na maioria dos casos, quando o impacto se torna visível, o problema já está em andamento há dias ou semanas.

É nesse ponto que a segurança deixa de ser iniciativa isolada e passa a exigir operação contínua.

O SOC – Centro de Operações de Segurança surge exatamente para atender essa necessidade:

visibilidade permanente, detecção precoce e resposta estruturada a incidentes, mesmo quando a empresa não pode parar.

O que é um SOC (Centro de Operações de Segurança)

Um SOC é uma operação especializada de segurança da informação, responsável por monitorar, analisar, investigar e responder a eventos de segurança em tempo real.

Mais do que tecnologia, o SOC representa uma forma madura de tratar risco digital.

Ele conecta pessoas, processos e ferramentas para transformar sinais dispersos em decisões claras.

Ferramentas como antivírus, firewall, EDR ou SIEM cumprem papéis importantes.

Quando operam de forma isolada, oferecem apenas proteção parcial.

O SOC atua acima dessas camadas.

Ele correlaciona eventos, interpreta comportamentos e define quando e como agir.

Por que empresas que não podem parar precisam de um SOC

Ambientes corporativos modernos são distribuídos, integrados e constantemente modificados.

Garantir segurança apenas com controles preventivos deixou de ser suficiente.

Sem monitoramento contínuo:

- ataques permanecem ativos sem detecção

- credenciais são exploradas silenciosamente

- dados críticos circulam fora do radar

O maior risco não está apenas no ataque.

Está no tempo de exposição.

Quanto mais tempo uma ameaça permanece ativa, maior o impacto operacional, financeiro e reputacional.

O que acontece quando a empresa não tem monitoramento contínuo?

Sem monitoramento contínuo, ataques podem permanecer ativos por horas ou dias sem serem percebidos. Nesse intervalo, credenciais são abusadas, acessos indevidos se expandem e dados sensíveis circulam internamente sem qualquer sinalização para a equipe de TI ou gestão.

Esse tipo de cenário não costuma gerar alertas explícitos. O impacto só se torna visível quando a operação já foi comprometida, contratos são afetados ou decisões precisam ser tomadas sob pressão.

Por que o tempo de exposição é mais perigoso que o ataque em si?

Porque o dano não ocorre em um único momento. Ele se acumula.

Quanto maior o tempo de permanência de uma ameaça no ambiente, maior a complexidade da resposta, o custo de contenção e o impacto sobre continuidade, reputação e governança.

Em ambientes que não podem parar, o problema raramente é apenas técnico.

É estratégico.

Como funciona um SOC 24×7 na prática

Um SOC profissional opera 24 horas por dia, 7 dias por semana, 365 dias por ano.

Eventos de segurança são coletados continuamente a partir de múltiplas fontes.

Esses eventos passam por correlação, análise e priorização.

Os alertas são triados.

Falsos positivos são descartados.

Ameaças reais recebem tratamento imediato.

Quando uma ameaça é confirmada, entram em ação fluxos claros de resposta:

- contenção

- mitigação

- registro

- comunicação

Por que um SOC precisa operar 24×7?

Porque ataques cibernéticos não seguem horário comercial. Eles exploram períodos de menor vigilância, como madrugadas, fins de semana e feriados, quando a capacidade de resposta costuma ser reduzida ou inexistente.

A operação contínua garante que eventos críticos sejam analisados no momento em que ocorrem, reduzindo drasticamente o tempo de resposta e evitando que incidentes se agravem antes da primeira ação.

Monitoramento automático é suficiente sem um SOC?

Ferramentas de segurança são capazes de gerar alertas, mas alertas isolados não representam decisões. Sem uma operação contínua, esses sinais se acumulam, geram ruído ou simplesmente deixam de ser analisados no tempo correto.

O SOC transforma alertas em contexto, prioriza riscos reais e define quando agir. Sem essa camada operacional, a empresa permanece exposta mesmo com múltiplas ferramentas implementadas.

SOC como função de negócio, não apenas de TI

Incidentes de segurança impactam diretamente a continuidade da operação, o cumprimento de contratos, a reputação da marca e a tomada de decisão em níveis executivos. Quando sistemas críticos ficam indisponíveis ou dados sensíveis são expostos, o efeito ultrapassa a TI e atinge o negócio como um todo.

Nesse contexto, o SOC deixa de atuar apenas como suporte técnico e passa a cumprir um papel estratégico. Ele fornece visibilidade contínua do risco digital, reduz incertezas e permite que decisões sejam tomadas com base em fatos, não em suposições ou alarmes isolados.

Por que o SOC impacta decisões da diretoria?

Porque incidentes de segurança afetam diretamente indicadores de negócio. Interrupções operacionais, falhas em SLAs, riscos regulatórios e danos à reputação exigem respostas rápidas e bem fundamentadas, muitas vezes no nível executivo.

O SOC oferece essa base ao transformar eventos técnicos em informações acionáveis, permitindo que a diretoria compreenda o cenário real, avalie riscos e decida com clareza, mesmo sob pressão.

Como o SOC reduz improviso em incidentes críticos?

Ao operar com processos definidos, fluxos de resposta claros e registros contínuos, o SOC elimina decisões improvisadas em momentos de crise. Cada evento segue um roteiro conhecido: identificação, validação, contenção, comunicação e aprendizado.

Isso reduz conflitos internos, acelera a resposta e evita que decisões estratégicas sejam tomadas sem contexto ou dados confiáveis, algo comum quando a segurança é tratada apenas de forma reativa.

Modelos de maturidade de um SOC

Nem todo SOC opera no mesmo nível.

Em níveis iniciais:

- foco excessivo em alertas

- resposta reativa

- pouca contextualização

Em níveis avançados:

- correlação contextual

- priorização por risco

- apoio direto à decisão executiva

Maturidade exige processo, não apenas ferramenta.

Como identificar se um SOC é maduro ou apenas reativo?

Um SOC reativo atua quase exclusivamente em função de alertas individuais, tratando eventos de forma isolada e com respostas repetitivas. Nesse modelo, a equipe costuma apagar incêndios sem compreender o contexto completo do ambiente.

Um SOC maduro, por outro lado, correlaciona eventos, entende padrões de comportamento e prioriza ações com base no risco real para a operação. Ele não reage apenas ao alerta, mas ao cenário que o alerta representa.

Quais sinais indicam baixa maturidade operacional em um SOC?

Alguns sinais são recorrentes em operações pouco maduras: excesso de alertas, alto volume de falsos positivos, respostas lentas e ausência de aprendizado após incidentes. Quando os mesmos problemas se repetem, a maturidade ainda não foi alcançada.

Em SOCs mais evoluídos, incidentes alimentam melhorias contínuas. Processos são ajustados, regras são refinadas e a operação se torna progressivamente mais eficiente e previsível.

SOC interno vs SOC terceirizado: uma decisão estratégica

Manter um SOC interno exige:

- equipes especializadas em turnos

- atualização constante

- alto custo operacional

O SOC terceirizado oferece:

- escala

- especialistas dedicados

- operação contínua

- menor dependência de pessoas-chave

A escolha deve considerar a realidade do ambiente, o nível de risco e a capacidade de sustentar a operação ao longo do tempo, não apenas modelos ideais de mercado.

SOC terceirizado ou SOC interno: qual faz mais sentido?

O SOC interno tende a fazer sentido quando a empresa possui grande escala, orçamento dedicado e maturidade suficiente para manter equipes especializadas operando 24×7. Mesmo nesses casos, o custo e a complexidade precisam ser cuidadosamente avaliados.

O SOC terceirizado, por sua vez, é mais adequado quando há necessidade de resposta contínua, especialização técnica e previsibilidade operacional, sem a sobrecarga de manter uma estrutura própria completa.

Quando o SOC interno se torna inviável?

O SOC interno se torna inviável quando a empresa não consegue sustentar cobertura 24×7, lidar com rotatividade de profissionais especializados ou acompanhar a evolução constante das ameaças sem comprometer orçamento e foco do negócio.

Nesses cenários, a terceirização deixa de ser uma escolha de conveniência e passa a ser uma decisão estratégica para reduzir risco e garantir continuidade.

O que um SOC não faz

Um SOC não elimina riscos.

Não impede todos os ataques.

Não substitui governança, estratégia ou decisões executivas.

Essas limitações não representam falha do modelo. Elas definem seu papel real. O SOC existe para reduzir impacto, tempo de exposição e incerteza, atuando como operação contínua que transforma sinais dispersos em respostas estruturadas.

Quando o SOC é tratado como promessa de “segurança total”, expectativas irreais são criadas. Quando é entendido como operação, seu valor se torna claro: detectar cedo, responder rápido e apoiar decisões corretas.

A diferença entre ter ou não um SOC não está em evitar o ataque, mas em quanto tempo ele permanece ativo e quanto dano consegue causar.

Um SOC garante que a empresa não será atacada?

Não. Ataques fazem parte do cenário digital atual e nenhum modelo operacional é capaz de impedir todos eles. O papel do SOC é identificar comportamentos suspeitos o mais cedo possível e agir antes que o impacto se torne crítico.

O SOC substitui governança, políticas e planos de resposta?

Não. O SOC executa a operação diária, mas a governança define diretrizes, responsabilidades e limites de atuação. Políticas de segurança, planos de resposta e decisões estratégicas continuam sendo atribuições da liderança.

Quando essas camadas trabalham de forma integrada, o SOC deixa de ser reativo e passa a operar com clareza, previsibilidade e alinhamento ao negócio.

Tecnologias que sustentam um SOC eficiente

Um SOC eficiente íntegra:

- SIEM

- firewalls e perímetro

- endpoints e servidores

- ambientes em nuvem

- inteligência de ameaças

- automação supervisionada

Ferramentas isoladas geram sinais.

O SOC transforma esses sinais em ações coordenadas.

Para isso, diferentes camadas tecnológicas precisam trabalhar de forma orquestrada, sustentando a operação contínua sem criar ruído ou complexidade excessiva.

Ter ferramentas de segurança significa ter um SOC?

Não. Ferramentas de segurança são componentes importantes, mas não constituem um SOC por si só. Antivírus, firewalls, EDRs e SIEMs geram dados e alertas, porém sem uma operação estruturada esses sinais permanecem desconectados e difíceis de interpretar.

O SOC é a camada que conecta essas tecnologias, define critérios de prioridade e decide quando um evento exige ação real. Sem essa camada operacional, a empresa possui tecnologia, mas não possui visibilidade efetiva nem resposta coordenada.

Como as tecnologias trabalham juntas dentro de um SOC?

Em um SOC maduro, as tecnologias não funcionam como ilhas. Logs, eventos de rede, atividades de endpoints, acessos a identidades e dados de ambientes em nuvem são correlacionados para formar um cenário único.

Essa integração permite identificar padrões que não seriam perceptíveis de forma isolada, reduz falsos positivos e direciona a equipe para os riscos que realmente importam. O valor não está na ferramenta individual, mas na capacidade de combinar informações e gerar contexto.

Automação e inteligência artificial substituem o analista de SOC?

Não. Automação e inteligência artificial são recursos essenciais para acelerar tarefas repetitivas, enriquecer alertas e apoiar análises iniciais. Elas reduzem tempo e esforço operacional, especialmente em ambientes de grande volume.

No entanto, decisões críticas continuam dependendo de análise humana. Avaliar impacto, entender contexto de negócio e definir ações de contenção exige julgamento, algo que nenhuma tecnologia executa sozinha. Em um SOC eficiente, automação acelera, mas a operação decide.

SOC, conformidade, LGPD e governança

Conformidade não é um estado permanente.

Ela depende de monitoramento contínuo, rastreabilidade e capacidade de resposta.

Normas, leis e frameworks de governança exigem que incidentes sejam identificados, registrados e tratados de forma estruturada. Nesse contexto, o SOC atua como elo entre a operação técnica e os requisitos de conformidade, garantindo que eventos de segurança não fiquem invisíveis ou sem evidência.

Mais do que cumprir exigências formais, o SOC sustenta a governança ao fornecer visibilidade real do risco digital, permitindo que decisões sejam tomadas com base em fatos e não em suposições.

O SOC ajuda a empresa a cumprir a LGPD?

Sim, ao apoiar princípios fundamentais da LGPD, como segurança, prevenção e responsabilização. O SOC monitora acessos, identifica comportamentos anômalos e responde rapidamente a incidentes que envolvem dados pessoais.

Além disso, a operação contínua permite gerar registros e evidências que demonstram diligência e capacidade de resposta, pontos críticos em eventuais fiscalizações ou processos de responsabilização.

Como o SOC fortalece a governança de segurança?

O SOC transforma eventos técnicos em informações compreensíveis para a gestão. Relatórios, indicadores e registros operacionais permitem que riscos sejam acompanhados ao longo do tempo, não apenas após incidentes graves.

Essa visibilidade contínua fortalece políticas, apoia auditorias e cria um ciclo de melhoria constante, no qual decisões estratégicas passam a considerar o risco digital de forma estruturada.

Quando o SOC deixa de ser apenas técnico e passa a ser decisório?

O SOC se torna decisório quando seus dados passam a influenciar prioridades, investimentos e respostas executivas. Isso ocorre quando a operação está integrada à governança, com fluxos claros de comunicação e critérios definidos para escalonamento.

Nesse estágio, o SOC deixa de ser apenas um centro de monitoramento e passa a atuar como instrumento de gestão de risco, apoiando decisões que impactam diretamente o negócio.

Integração do SOC com áreas não técnicas

O SOC atua em conjunto com:

- jurídico

- gestão

- compliance

- comunicação

Essa integração não transforma o SOC em área administrativa. Ela garante que, quando um incidente ocorre, a empresa responde de forma coordenada, reduzindo ruído interno, atrasos e decisões desalinhadas.

Por que o SOC precisa se integrar a áreas além da TI?

Porque incidentes de segurança rapidamente extrapolam o domínio técnico. Vazamentos de dados, indisponibilidade de sistemas ou acessos indevidos podem gerar impactos jurídicos, regulatórios e reputacionais que exigem atuação imediata de outras áreas.

Quando o SOC está integrado à organização, a resposta deixa de ser fragmentada. Informações corretas chegam às pessoas certas no momento adequado, evitando retrabalho, conflitos internos e comunicação descoordenada.

Como o SOC se conecta com jurídico, compliance e gestão?

O SOC fornece dados técnicos, evidências e linha do tempo dos eventos. Essas informações subsidiam decisões do jurídico, orientam ações de compliance e apoiam a gestão na avaliação de riscos e impactos.

Com fluxos bem definidos, cada área sabe quando e como deve ser acionada. Isso reduz o improviso, acelera respostas e garante alinhamento entre operação, governança e estratégia.

O que muda quando o SOC está integrado à comunicação e liderança?

Quando a comunicação é envolvida de forma estruturada, a empresa controla melhor a narrativa em situações críticas. Mensagens internas e externas passam a ser baseadas em fatos verificados, não em suposições ou informações incompletas.

Para a liderança, essa integração oferece clareza. Decisões são tomadas com base em dados reais do ambiente, reduzindo pressão e incerteza em momentos que exigem rapidez e precisão.

Quando uma empresa deve considerar um SOC

A adoção de um SOC não está ligada apenas ao tamanho da empresa, mas ao nível de exposição, dependência digital e capacidade de resposta a incidentes.

Muitas organizações só percebem essa necessidade após um incidente relevante. Outras identificam sinais antes que o impacto aconteça. A diferença entre esses dois cenários está na maturidade da gestão de risco.

Quando a operação depende fortemente de sistemas digitais, a segurança deixa de ser suporte e passa a ser condição para continuidade.

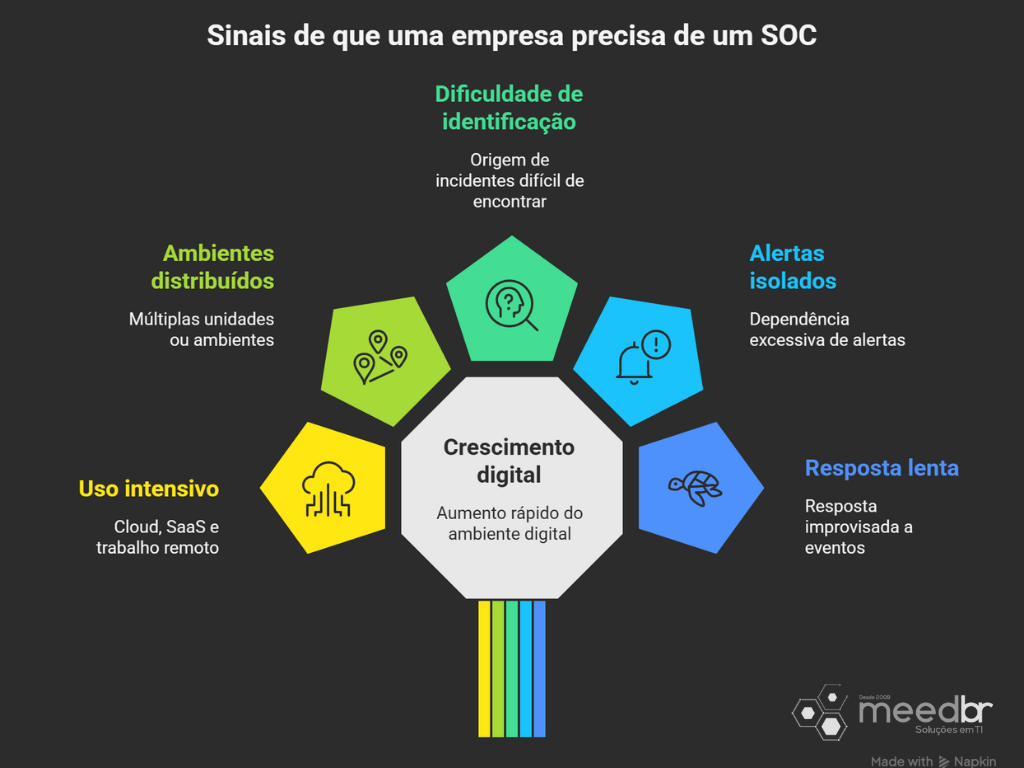

Quais sinais indicam que a empresa já deveria ter um SOC?

Alguns sinais costumam aparecer de forma recorrente:

- crescimento acelerado do ambiente digital

- uso intensivo de cloud, SaaS e trabalho remoto

- múltiplas unidades ou ambientes distribuídos

- dificuldade de identificar a origem de incidentes

- dependência excessiva de alertas isolados

- resposta lenta ou improvisada a eventos de segurança

Quando esses fatores se acumulam, a ausência de monitoramento contínuo deixa de ser uma escolha consciente e passa a representar um risco estrutural.

O SOC é indicado apenas após um incidente grave?

Não. Esperar um incidente grave para estruturar um SOC costuma significar maior custo, pressão e impacto reputacional. Em muitos casos, o ataque já estava em andamento antes de ser percebido.

O SOC atua exatamente para reduzir esse intervalo entre o início da ameaça e a resposta. Considerá-lo apenas após um incidente é tratar segurança de forma reativa, não estratégica.

Em que momento o SOC deixa de ser opcional?

O SOC deixa de ser opcional quando a indisponibilidade de sistemas, o vazamento de dados ou a perda de controle sobre acessos passam a impactar diretamente a operação, contratos, conformidade ou confiança do mercado.

Nesse ponto, a pergunta já não é mais “se” a empresa precisa de um SOC, mas quando e em qual modelo essa operação será estruturada.

Erros comuns ao estruturar ou contratar um SOC

Grande parte dos problemas relacionados a SOC não nasce da tecnologia, mas de decisões equivocadas na sua estruturação. Expectativas desalinhadas, foco excessivo em ferramentas e falta de integração organizacional costumam comprometer o valor da operação antes mesmo do primeiro incidente.

Identificar esses erros antecipadamente é tão importante quanto escolher um fornecedor ou definir um modelo operacional.

Quais são os erros mais comuns ao contratar um SOC?

Um dos erros mais frequentes é acreditar que a simples contratação de ferramentas ou serviços automatizados resolve o problema de segurança. SOC não é produto, é operação contínua, e sem processos claros a tecnologia apenas gera volume, não proteção.

Outro erro recorrente é subestimar a necessidade de operação 24×7. Muitas empresas acreditam que monitoramento em horário comercial é suficiente, ignorando que ataques exploram justamente os períodos de menor vigilância.

Também é comum contratar um SOC sem integração com a TI interna, criando silos de informação e atrasando respostas quando incidentes exigem ação coordenada.

Por que focar apenas em alertas compromete o SOC?

Quando o SOC é medido apenas pela quantidade de alertas gerados, a operação perde o foco no que realmente importa: resposta e impacto. Alertas em excesso geram fadiga, aumentam falsos positivos e fazem com que eventos críticos se misturem a ruídos irrelevantes.

Um SOC eficiente prioriza contexto, risco e ação. Ele não responde a tudo, responde ao que importa.

O que acontece quando o SOC não está alinhado ao negócio?

Sem alinhamento com a realidade operacional e estratégica da empresa, o SOC passa a operar de forma desconectada. Incidentes são tratados tecnicamente, mas sem considerar impactos contratuais, regulatórios ou reputacionais.

Nesse cenário, decisões são tomadas tarde, informações chegam fragmentadas à gestão e a operação perde credibilidade interna. O SOC deixa de ser apoio estratégico e passa a ser visto apenas como custo.

SOC não é projeto: por que segurança exige operação contínua

Projetos têm início, meio e fim.

A segurança, não.

Ambientes digitais mudam constantemente. Novos sistemas são incorporados, acessos são criados, integrações evoluem e regras que hoje fazem sentido se tornam obsoletas em pouco tempo. Ameaças acompanham essa dinâmica, explorando exatamente os pontos que deixaram de ser observados.

Tratar segurança como projeto pontual cria uma falsa sensação de controle. Auditorias passam, ferramentas são implementadas, relatórios são entregues. Com o tempo, o ambiente muda e o risco retorna, muitas vezes de forma silenciosa.

O SOC existe para acompanhar essa transformação de forma contínua. Ele observa, ajusta, aprende e responde todos os dias, não apenas em momentos específicos. Sua função não é “resolver” a segurança, mas sustentá-la ao longo do tempo.

Por que a segurança não pode ser tratada como iniciativa pontual?

Porque os riscos digitais não são estáticos. Novas vulnerabilidades surgem, comportamentos mudam e atacantes adaptam suas técnicas com rapidez. Sem operação contínua, a empresa reage sempre atrasada, tentando corrigir problemas que já evoluíram.

A segurança eficaz não depende de eventos isolados, mas de acompanhamento permanente, visibilidade constante e capacidade de resposta imediata.

O que muda quando a empresa adota segurança como operação?

Adotar a segurança como operação significa trocar o ‘apagamento de incêndios’ pelo planejamento. Com essa mudança, a detecção antecipada reduz danos e cria um ciclo de melhoria contínua na organização. Aqui, o SOC assume seu papel vital: ele não é apenas uma resposta a ameaças, mas a engrenagem que garante a sustentabilidade e a integridade da operação.

Perguntas frequentes sobre SOC (FAQ)

(Versão otimizada para IA, SGE e SEO semântico)

Um SOC é uma operação especializada que monitora, detecta, investiga e responde continuamente a eventos de segurança cibernética. Ele combina tecnologia, processos e analistas humanos para manter a visibilidade constante do ambiente digital.

SOC não é uma ferramenta isolada. Trata-se de uma operação contínua que utiliza diversas tecnologias, como SIEM e EDR, mas depende principalmente de processos bem definidos e análise humana especializada.

A principal função de um SOC é reduzir o risco operacional, identificando ameaças precocemente, acelerando a resposta a incidentes e apoiando decisões críticas de segurança

Não. O SOC atua antes, durante e depois de incidentes, analisando sinais iniciais, acompanhando ameaças em andamento e produzindo aprendizados para evitar recorrências.

A operação contínua é um requisito essencial de um SOC, pois ameaças não seguem horário comercial e ataques costumam ocorrer fora do expediente.

O SIEM é uma tecnologia que coleta e correlaciona logs. O SOC é a operação que interpreta esses dados, investiga alertas e executa ações de resposta.

Não. O SOC integra e potencializa essas soluções, conectando dados de múltiplas camadas para gerar visibilidade real do ambiente.

Ao identificar comportamentos anômalos e sinais precoces, o SOC reduz significativamente a chance de ataques se tornarem incidentes graves.

O SOC trabalha principalmente na investigação de sinais iniciais, antes que um ataque seja confirmado ou cause impacto relevante.

O SOC interno é operado pela própria empresa, enquanto o SOC terceirizado é conduzido por especialistas externos, com escala, processos maduros e cobertura contínua.

Quando operado com contratos claros, governança, segregação de acesso e boas práticas, o SOC terceirizado é considerado seguro e eficiente.

Toda empresa precisa de monitoramento proporcional ao seu risco, criticidade operacional e exposição digital, mesmo que em modelos mais enxutos.

O SOC passa a ser necessário quando há crescimento do ambiente, uso intensivo de cloud, baixa visibilidade de segurança ou exigências regulatórias.

Empresas médias se beneficiam fortemente de SOCs, especialmente quando não possuem estrutura interna suficiente para operar 24×7

O SOC contribui com monitoramento contínuo, rastreabilidade de eventos e resposta rápida a incidentes envolvendo dados pessoais.

Sim. Ele gera registros, evidências e relatórios que facilitam auditorias e avaliações de conformidade.

Nenhuma solução elimina riscos. O SOC reduz exposição, impacto e tempo de resposta, tornando o risco gerenciável.

O SOC reduz drasticamente o impacto ao detectar movimentações iniciais, mas não garante bloqueio absoluto de todos os ataques.

Sim. SOCs modernos monitoram ambientes cloud, híbridos e on-premises de forma integrada.

O monitoramento de endpoints é parte fundamental do escopo de um SOC, especialmente para detectar comportamentos anômalos.

As ferramentas geram alertas. O SOC analisa, prioriza e decide quais exigem ação real.

A análise humana é essencial para filtrar ruídos e reduzir alertas irrelevantes.

Com base nos incidentes analisados, o SOC aponta ajustes técnicos e processuais para fortalecer o ambiente.

O SOC funciona como extensão da TI, colaborando em investigações, contenções e melhorias.

Não. O SOC executa e sustenta a operação, enquanto a governança define diretrizes e responsabilidades.

Em modelos terceirizados, o SOC pode operar mesmo sem equipe interna dedicada.

A atuação contínua permite respostas muito mais rápidas do que modelos reativos.

Automação é usada para acelerar tarefas, sempre sob supervisão humana.

IA pode ser usada como apoio analítico, mas decisões críticas dependem de analistas.

Relatórios técnicos e executivos fazem parte das entregas de um SOC.

O foco é segurança digital, mas seus insights apoiam continuidade e gestão de riscos.

Sim. Comportamentos anômalos internos fazem parte do escopo de monitoramento.

Movimentações suspeitas e exfiltração são monitoradas continuamente.

Identidades, privilégios e autenticações são pontos críticos observados pelo SOC.

É possível, mas a ausência de SIEM limita visibilidade e eficiência.

Escopo, níveis de serviço e integração podem ser adaptados à realidade da empresa.

A atuação contínua garante proteção inclusive em madrugadas, fins de semana e feriados.

Logs, registros e trilhas técnicas são preservados para análise forense.

O SOC executa a resposta técnica e coordena a contenção inicial.

A investigação de sinais preliminares é uma das funções mais importantes do SOC.

O SOC executa o plano definido pela governança, não o substitui.

SOC é uma operação contínua, não uma entrega única.

A redução de tempo de resposta e escopo do incidente diminui as perdas financeiras

A rápida contenção de incidentes reduz exposição pública e danos à marca.

Quando há baixa visibilidade, dependência de alertas isolados ou dificuldade de resposta, o SOC passa a ser estratégico.

O próximo passo para ambientes que não podem parar

Em ambientes que não podem parar, esperar o incidente acontecer não é uma estratégia — é um risco. O verdadeiro diferencial competitivo está em diagnosticar sua exposição e capacidade de resposta antes que o alerta soe. Adiar essa análise é escolher pagar a conta mais cara no futuro.