Introdução

Em ambientes corporativos modernos, a segurança da informação deixou de ser apenas uma questão técnica. Ela passou a impactar diretamente a continuidade operacional, a governança e o risco de negócio.

Historicamente, o firewall foi tratado como a principal barreira de proteção — um muro digital que separava o “seguro” (interno) do “perigoso” (externo). No entanto, com a migração para a nuvem, a adoção massiva de aplicações SaaS e a realidade do trabalho remoto, esse perímetro físico desapareceu.

O problema não está na tecnologia, mas na expectativa depositada sobre ela. O firewall não morreu; ele evoluiu. Hoje, ele não é mais uma barreira estática, mas um ponto de controle de risco dentro de um ecossistema maior de segurança.

Este guia definitivo foi estruturado para ajudar gestores e líderes de TI a entenderem onde o firewall realmente protege, onde ele deixa lacunas e, principalmente, como integrá-lo a uma estratégia de monitoramento contínuo (SOC) para garantir que o negócio não pare.

Principais Aprendizados

Controle de Risco: O firewall moderno atua como gerenciador de tráfego e aplicador de políticas, e não como uma solução de “segurança total” isolada.

- O Fim do Perímetro Fixo: Com a nuvem e o trabalho híbrido, o conceito de “dentro da rede” é obsoleto. O firewall agora protege identidades e aplicações distribuídas.

- Integração é Vital: Um firewall sem monitoramento (SOC) é apenas um gerador de logs. A proteção real vem da capacidade de correlacionar eventos e responder a incidentes.

- Decisão de Negócio: Investir em firewall é investir em disponibilidade. Falhas ou má gestão resultam em paradas operacionais e perdas financeiras.

O que é Firewall e sua Função no Cenário Atual

Tecnicamente, o firewall é um mecanismo de controle que regula o tráfego entre redes, decidindo o que pode passar e o que deve ser bloqueado com base em regras pré-definidas.

Porém, no contexto de negócios atual, sua função vai muito além. Ele atua como um mecanismo de redução da superfície de ataque. Pense nele como a “alfândega” da sua empresa digital: ele não impede necessariamente que alguém tente entrar com algo ilícito, mas é a barreira primária que verifica credenciais, origens e destinos, garantindo que as políticas da empresa sejam respeitadas.

Por que ele ainda é essencial? Mesmo com a ascensão da nuvem, o firewall continua sendo indispensável para segmentar ambientes críticos, reduzir a exposição direta à internet e limitar a movimentação lateral de invasores caso uma brecha ocorra. Ele impõe políticas de acesso e reduz o impacto de falhas internas.

A Evolução: Por que o “Perímetro” não existe mais?

O modelo tradicional de segurança operava com a lógica do “Castelo e Fosso”: proteja a borda da rede e tudo o que está dentro é confiável. Esse modelo ruiu.

Hoje, o ambiente corporativo é fragmentado e distribuído. Os dados da sua empresa trafegam por:

- Nuvem e Multi-Cloud: Dados críticos residem em infraestruturas de terceiros.

- SaaS (Software as a Service): O tráfego corporativo flui para aplicações externas.

- Trabalho Híbrido: Usuários acessam sistemas internos a partir de redes não confiáveis.

Nesse cenário, o firewall evoluiu para proteger pontos lógicos e não apenas físicos. Ele precisa acompanhar a identidade do usuário e o contexto da aplicação, independentemente de onde o acesso se origina.

Tipos de Firewall e Onde Cada um se Aplica

Não existe uma “bala de prata”. Diferentes modelos resolvem diferentes problemas de negócio. Escolher a tecnologia errada gera uma falsa sensação de proteção.

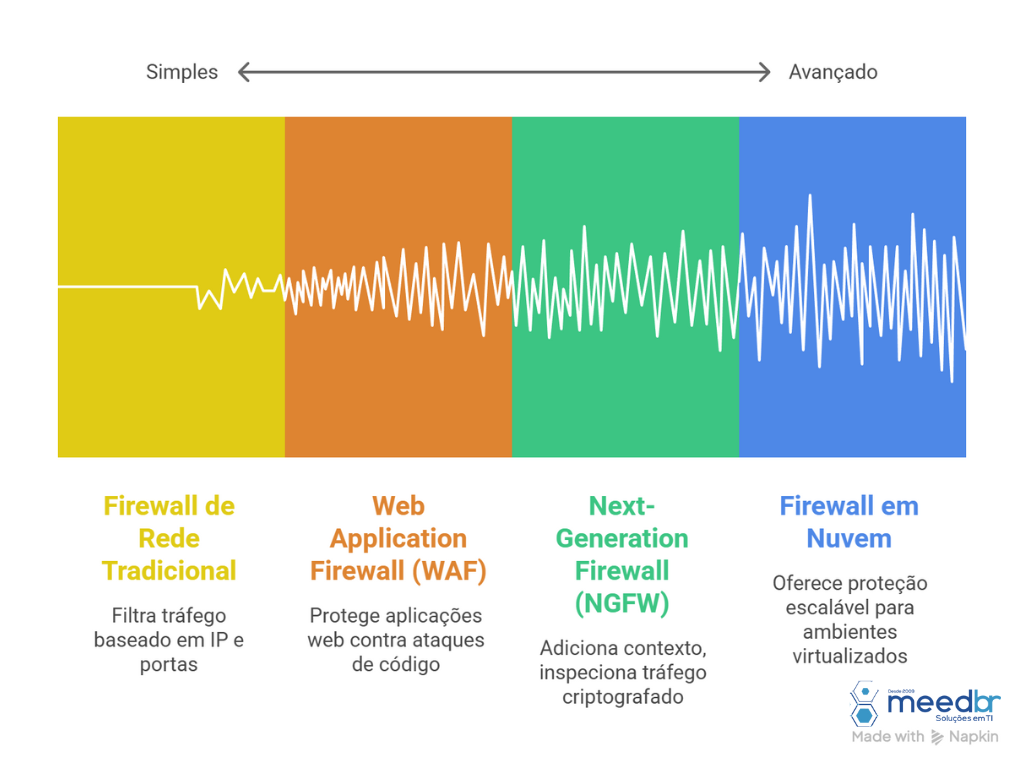

Firewall de Rede Tradicional

- Limitação: É “cego” para o conteúdo do tráfego e aplicações modernas.

- Uso: Segmentação básica interna.

Next-Generation Firewall (NGFW)

- Vantagem: Maior visibilidade e controle granular, alinhado à realidade atual.

Web Application Firewall (WAF)

- Diferença: Enquanto o NGFW protege a rede, o WAF protege a aplicação exposta.

Firewall em Nuvem (Cloud Firewall)

Entrega as funcionalidades de proteção de forma escalável para ambientes virtualizados, essencial para empresas com infraestrutura elástica.

Onde o Firewall Falha: Limites Reais

Para tomar decisões estratégicas, é crucial entender o que o firewall NÃO faz. A expectativa de “segurança total” é o primeiro passo para o incidente.

- Não detecta ataques internos: Se um cibercriminoso já está dentro da rede (via phishing ou credencial roubada), o firewall de borda muitas vezes não enxerga essa atividade maliciosa.

- Não impede Engenharia Social: Se um usuário autorizado fornece sua senha a um atacante, o firewall permite o acesso, pois a credencial é tecnicamente válida.

- Não resolve Ransomware sozinho: Ele pode bloquear a comunicação do malware com o servidor de comando (C&C), mas se o arquivo malicioso entrar por um canal legítimo, o firewall não impedirá a criptografia local.

Quem protege o negócio contra essas ameaças complexas não é o equipamento de bloqueio, mas a operação de segurança (SOC) que analisa o comportamento.

Firewall + SOC: O Ecossistema de Blindagem Real

A segurança madura é feita de orquestração, não de ferramentas isoladas. Firewall e SOC (Security Operations Center) têm papéis distintos e complementares.

Imagine a seguinte relação:

- O Firewall é o SENSOR: Ele vigia o tráfego, gera logs e bloqueia acessos óbvios.

- O SOC é o CÉREBRO: Ele recebe os alertas do firewall, correlaciona com dados de outros controles e decide se aquele tráfego estranho é um erro ou um ataque.

Por que você precisa dos dois? Um firewall sem SOC gera milhares de eventos que ninguém lê. Um SOC sem firewall perde a visibilidade crítica do tráfego de rede. Juntos, eles reduzem drasticamente o tempo de exposição. O SOC identifica comportamentos anômalos e coordena a resposta, enquanto o firewall executa o bloqueio.

Governança e Compliance (LGPD)

O firewall é uma peça-chave na conformidade regulatória. Leis como a LGPD exigem controle e proteção de dados.

- Controle de Acesso: O firewall garante que apenas sistemas autorizados acessem dados sensíveis, reduzindo comunicações indevidas.

- Rastreabilidade: Logs de firewall bem gerenciados servem como evidência de auditoria, provando a diligência da empresa.

- Políticas de Negócio: Ele materializa as políticas de segurança da empresa em regras técnicas.

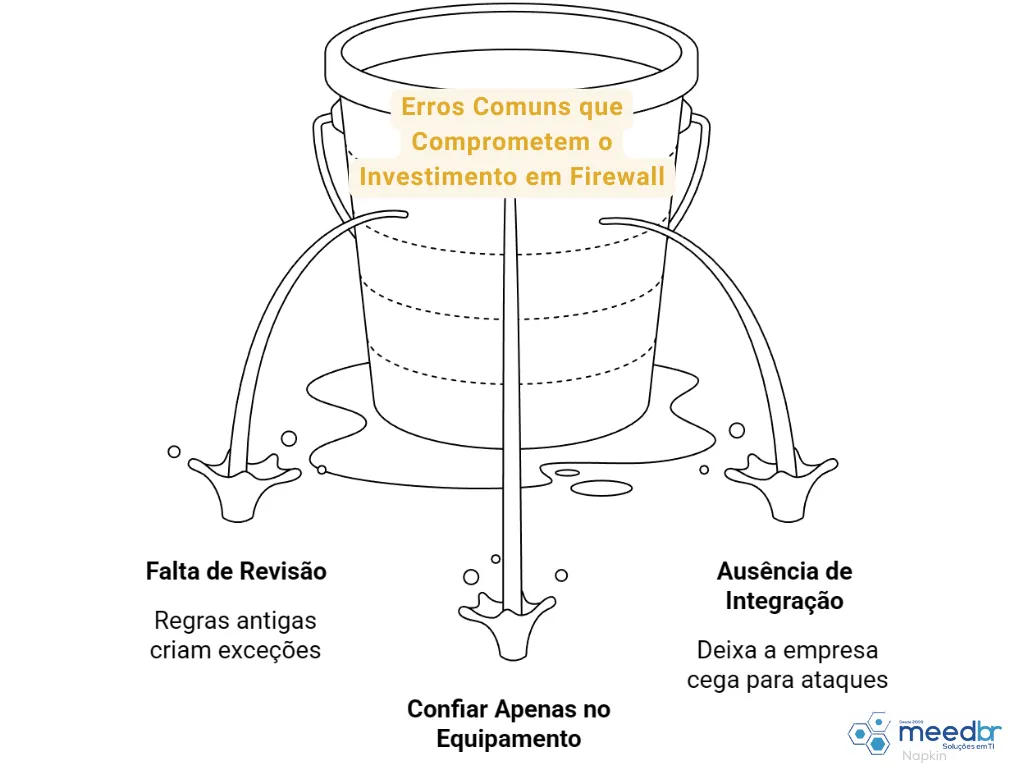

Erros Comuns que Comprometem o Investimento

Muitas empresas falham não na compra, mas na gestão do firewall. Os erros mais frequentes transformam o ativo em passivo:

- Falta de Revisão: Regras antigas e não auditadas criam exceções desnecessárias e ampliam a exposição.

- Confiar apenas no Equipamento: Acreditar que a “caixa” resolve tudo sem monitoramento humano é um erro crítico.

- Ausência de Integração: Manter o firewall isolado, sem conversar com o SOC ou sistemas de identidade, deixa a empresa cega para ataques complexos.

Perguntas frequentes sobre Firewall

Conceito e Função

Um firewall é uma camada de controle que regula o tráfego entre redes e aplicações. Hoje, sua função ultrapassa o bloqueio de portas, atuando como mecanismo estratégico de controle de risco, segmentação de ambientes e aplicação de políticas de segurança alinhadas às necessidades do negócio.

Sim. Mesmo em ambientes cloud, o firewall é essencial para controlar fluxos de tráfego, impor políticas de acesso rigorosas e reduzir a exposição entre aplicações, usuários e serviços distribuídos, garantindo que a conectividade não se torne uma vulnerabilidade.

Sim. Mesmo em ambientes cloud, o firewall é essencial para controlar fluxos de tráfego, impor políticas de acesso rigorosas e reduzir a exposição entre aplicações, usuários e serviços distribuídos, garantindo que a conectividade não se torne uma vulnerabilidade.

Principalmente prevenção e controle. Sua função primária é evitar acessos não autorizados baseados em regras. No entanto, quando integrado a um SOC, ele se torna uma fonte vital de dados para detecção, fornecendo visibilidade sobre tentativas de intrusão e tráfego anômalo.

Tecnologias e Tipos

O firewall tradicional filtra tráfego com base apenas em portas e endereços IP (regras estáticas). O firewall moderno (NGFW) adiciona contexto, inspecionando aplicações, identidades de usuários e conteúdo criptografado, oferecendo um controle muito mais granular e alinhado às ameaças atuais.

Na prática, ele evolui o conceito. O objetivo não é apenas trocar a tecnologia, mas adequar o controle de perímetro à complexidade atual. Enquanto firewalls tradicionais ainda podem ter uso em segmentações simples, o moderno é necessário para bordas de rede e proteção de usuários.

Depende da complexidade do ambiente, mas geralmente sim. Empresas médias com uso de nuvem, SaaS ou operações críticas beneficiam-se rapidamente da visibilidade e controle do firewall moderno, que oferece proteção superior contra ataques que visam organizações com segurança menos madura.

Ele é eficiente em controlar comunicações entre redes, aplicar políticas de acesso restritivas, reduzir superfícies de ataque expostas e segmentar ambientes críticos. Isso limita o “raio de explosão” de incidentes de segurança, protegendo ativos vitais da empresa.

Não. Ele reduz significativamente o risco e a exposição, mas não pode impedir ataques baseados em engenharia social, phishing ou abuso de credenciais legítimas sem o apoio de outras camadas de defesa, como conscientização de usuários e monitoramento de comportamento.

Não, cada um tem uma função distinta. O firewall controla o tráfego de rede (a “rua”), enquanto o antivírus/EDR protege o dispositivo final e o usuário (a “casa”). Uma estratégia de segurança robusta exige a operação conjunta de ambas as camadas.

Integração e Ecossistema

Funciona melhor integrado. Isolado, oferece apenas proteção parcial baseada em regras fixas. Quando integrado a sistemas de identidade e inteligência de ameaças, fornece contexto rico que fortalece as decisões de segurança e permite respostas automatizadas a incidentes.

O firewall atua como o sensor que vigia o tráfego e aplica bloqueios, enquanto o SOC (Security Operations Center) funciona como o cérebro que correlaciona essas informações com outros sinais para identificar ameaças reais e coordenar a resposta a incidentes complexos.

Sim. O monitoramento eficaz depende de dados confiáveis e filtrados. O firewall fornece essa base essencial, ajudando a reduzir o ruído de tráfego irrelevante e permitindo que a equipe de segurança priorize a análise de riscos reais e imediatos.

Ambientes Híbridos

Ele atua como elo de coerência, mantendo políticas de segurança consistentes entre o datacenter físico, a nuvem pública, filiais e acessos remotos. Isso reduz as lacunas de segurança que naturalmente surgem com a fragmentação da infraestrutura.

Sim, é fundamental. Ele garante a padronização das políticas de segurança em todas as unidades, controla o tráfego entre elas e reduz os riscos operacionais distribuídos, evitando que uma filial vulnerável comprometa toda a rede corporativa.

Ele contribui significativamente, mas não resolve sozinho. Para proteger o trabalho híbrido de forma eficaz, o firewall precisa atuar em conjunto com controles rígidos de identidade (MFA), autenticação contínua e políticas de acesso Zero Trust.

Governança e Decisão

Sim. Ele é uma ferramenta técnica essencial para controle de acesso a dados sensíveis, rastreabilidade de tráfego e redução de comunicações indevidas, apoiando diretamente os requisitos de governança, proteção de dados e conformidade regulatória.

Quando bem gerenciado, sim. Os logs e registros gerados pelo firewall são evidências críticas para demonstrar diligência e controle em auditorias de segurança, provando que a empresa aplica filtros e monitoramento ativo sobre seus dados e redes.

Não. O firewall é uma ferramenta de apoio que executa regras técnicas. A governança de segurança exige processos definidos, políticas claras, classificação de dados e revisão contínua que vão muito além da capacidade de qualquer tecnologia isolada

Quando o ambiente cresce em complexidade, adota nuvem/SaaS ou enfrenta ameaças sofisticadas. Nesse ponto, o firewall precisa ser integrado a camadas de inteligência (SOC) e resposta (EDR) para continuar sendo eficaz contra riscos que burlam bloqueios simples.

É um investimento estratégico em continuidade operacional e redução de risco. O custo real para o negócio geralmente aparece quando o firewall falha ou é mal gerenciado, resultando em paradas, incidentes de segurança e prejuízos financeiros.

A decisão deve ser colegiada, envolvendo TI, Segurança e a Gestão do negócio. É preciso considerar não apenas as especificações técnicas, mas o impacto operacional, a capacidade de gestão da equipe e o alinhamento com os riscos de negócio.

Erros e Avaliação

Os erros mais frequentes incluem confiar apenas na tecnologia (“instalar e esquecer”), acumular regras antigas sem revisão, tratar o firewall como solução definitiva para todos os males e não integrá-lo adequadamente a uma operação de monitoramento de segurança.

Sim. Regras não revisadas (“regras zumbis”) criam exceções desnecessárias e portas abertas esquecidas. Isso amplia a exposição da rede, dificulta o entendimento do ambiente e pode mascarar tráfego malicioso que se aproveita de permissões obsoletas.

Sim. Configurações inadequadas ou conflitantes podem causar gargalos de rede, falhas de acesso a aplicações críticas e interrupções operacionais severas. Um firewall sem gestão ativa torna-se um ponto único de falha para a continuidade do negócio.

É um investimento estratégico em continuidade operacional e redução de risco. O custo real para o negócio geralmente aparece quando o firewall falha ou é mal gerenciado, resultando em paradas, incidentes de segurança e prejuízos financeiros.

Não necessariamente. Avaliar significa entender se o equipamento cumpre seu papel estratégico na blindagem atual. Muitas vezes, o problema não é a marca do firewall, mas a configuração, a falta de atualizações ou a ausência de processos de gestão.

De forma periódica e recorrente (ex: trimestralmente). Como os ambientes de TI e os riscos de segurança mudam continuamente, as regras de firewall envelhecem rápido. A revisão garante que a proteção permaneça alinhada à realidade do negócio.

Continuidade e Futuro

O firewall é vital para evitar interrupções causadas por ataques de negação de serviço, acessos indevidos ou falhas de segmentação que poderiam paralisar operações críticas. Ele atua como um estabilizador da disponibilidade dos serviços digitais.

Sim. Ao limitar a exposição e dificultar a movimentação lateral de atacantes, o firewall reduz o alcance e a gravidade dos incidentes. Isso significa menor tempo de recuperação e menor impacto financeiro quando uma violação ocorre.

Sim. A automação e a Inteligência Artificial ampliam a eficiência da operação, mas o firewall continua sendo a base estrutural para o controle de tráfego e aplicação de políticas. A tecnologia evolui para tornar o firewall mais inteligente, não obsoleto.

Não, ele se adapta. Em arquiteturas Zero Trust, o firewall deixa de ser apenas uma borda e passa a integrar o ecossistema como uma camada de controle e micro-segmentação, aplicando verificações de confiança contínuas dentro da rede.

Muda apenas o modelo de entrega (OpEx vs CapEx) e gestão, não a função essencial. O controle de risco, a filtragem de tráfego e a aplicação de políticas de segurança continuam sendo necessários, independentemente se o firewall é físico ou virtual.

Decisão Estratégica

Não. O modelo ideal varia conforme o porte da empresa, a complexidade do ambiente tecnológico e o nível de risco aceitável. Soluções para grandes enterprises podem ser excessivas e caras para PMEs, que precisam de proteção eficiente e gerenciável.

Como operação contínua. A eficácia do firewall depende de revisão, monitoramento e ajustes constantes. Tratá-lo como um projeto com “início, meio e fim” é um erro que leva à degradação rápida da segurança.

Não. Ele é uma camada tecnológica essencial, mas incompleta se não estiver integrada a pessoas capacitadas, processos bem definidos e outras tecnologias de defesa. A segurança eficaz é um ecossistema, não uma ferramenta isolada.

Após um incidente de segurança relevante, quando o impacto financeiro e reputacional já ocorreu. A revisão deve ser preventiva, identificando e fechando brechas antes que elas sejam exploradas por atacantes.

Realizar um diagnóstico para entender o ambiente atual, mapear os riscos reais e avaliar se o firewall desempenha seu papel corretamente. Sem essa clareza inicial, qualquer investimento em tecnologia pode ser desperdiçado.

Firewall e SOC (Aprofundamento)

Não. Eles têm papéis complementares. O firewall controla e filtra o tráfego (prevenção), reduzindo a superfície de ataque. O SOC monitora o ambiente (detecção), correlaciona eventos e coordena a resposta quando algo foge do padrão esperado.

Sim. O firewall reduz a exposição, mas não oferece visibilidade completa nem resposta contínua. O SOC é essencial para identificar comportamentos suspeitos e ataques em andamento que conseguem passar pelo perímetro, garantindo vigilância 24/7.

Não. Mesmo em empresas menores, as funções são distintas: o firewall controla acessos, enquanto o SOC reduz o tempo de impacto de incidentes. Modelos de SOC terceirizado tornam essa proteção combinada viável para negócios de médio porte.

Funciona, mas com visibilidade limitada e maior risco. Sem o firewall, o SOC perde uma fonte crítica de dados sobre tráfego e tentativas de intrusão, o que reduz drasticamente sua capacidade de detecção precoce e resposta eficaz.

Sim. O firewall bloqueia vetores iniciais e limita comunicações maliciosas. O SOC identifica comportamentos anômalos e movimentação lateral típicos de ransomware, permitindo uma interrupção rápida do ataque antes que a criptografia de dados ocorra.

O ideal é que evoluam juntos. O firewall estabelece o controle básico e a segmentação. O SOC garante a visibilidade e a resposta. Implantar um sem considerar o outro cria lacunas de segurança que deixam a empresa vulnerável.

Sim. O firewall controla acessos e reduz comunicações indevidas. O SOC fornece monitoramento contínuo, registros detalhados e evidências de resposta a incidentes, elementos obrigatórios para comprovar conformidade em auditorias e governança de dados.

Não. Nenhuma combinação elimina 100% dos riscos. O objetivo dessa integração é reduzir a superfície de ataque, detectar ameaças o mais rápido possível e minimizar o impacto operacional e financeiro quando os incidentes inevitavelmente ocorrerem.

São investimentos em continuidade. O custo real aparece na ausência de controle e resposta, resultando em paradas e perdas financeiras. A integração SOC e Firewall é um seguro operacional para a longevidade da empresa.

A integração funciona quando há redução de falsos positivos, detecção ágil de incidentes e respostas coordenadas. Se as ações são lentas, fragmentadas ou puramente reativas, é sinal de que as ferramentas e equipes não estão operando em sintonia.

Decisão de Negócio: Custo ou Investimento?

Decidir sobre firewall é decidir sobre risco empresarial. O firewall protege a continuidade operacional. Paradas não planejadas, vazamentos e incidentes impactam a receita e a reputação.

O firewall é um investimento em redução de risco. O custo real costuma aparecer apenas quando ele falha ou não acompanha a realidade do negócio, resultando em interrupções caras.

Decidir pelo firewall certo é investir na sobrevivência do seu negócio.